𝗔𝘃𝗲𝗰 𝗭𝗧𝗶, 𝘀é𝗰𝘂𝗿𝗶𝘀𝗲𝘇 𝘃𝗼𝘀 𝗱𝗼𝗻𝗻é𝗲𝘀 𝗴𝗿â𝗰𝗲 à 𝘂𝗻𝗲 𝗽𝗿𝗼𝘁𝗲𝗰𝘁𝗶𝗼𝗻 𝗼𝗽𝘁𝗶𝗺𝗮𝗹…

Un cheval de Troie informatique (Trojan horse en anglais) est un programme d’apparence inoffensive, mais qui contient un logiciel malveillant installé par l’utilisateur lui-même, ignorant qu’il fait pénétrer un intrus malveillant sur son ordinateur. C’est par analogie que ce type de programme a été baptisé « cheval de Troie », en référence à la ruse qu’Ulysse utilisa pour contourner les défenses adverses.

En 2014, une étude de l’Association of Internet Security Professionnals, centrée sur les dangers du live streaming illégal, révèle qu’un ordinateur sur trois est infecté par un logiciel malveillant et que 73 % de

ces infections proviennent d’un cheval de Troie.

Les chevaux de Troie peuvent être utilisés de manière légale par les services de renseignement ou

les services d’enquête. Ainsi dans un cadre judiciaire, les enquêteurs peuvent avoir recours à la captation

des données informatiques. Le démantèlement du réseau de communications chiffrées EncroChat en est ainsi une illustration.

Quelques précisions terminologiques

Le programme contenu (ou téléchargé par la suite automatiquement) est appelé la charge utile. Il peut s’agir de n’importe quel type de logiciel malveillant : virus, keylogger, logiciel espion ou publicitaire… C’est ce logiciel malveillant qui va exécuter des actions au sein de l’ordinateur victime. Le cheval de Troie n’est rien d’autre que le véhicule, celui qui fait « entrer le loup dans la bergerie ». Il n’est pas nuisible en lui-même car il n’exécute aucune action, si ce n’est celle de permettre l’installation du vrai logiciel malveillant.

Le programme contenu (ou téléchargé par la suite automatiquement) est appelé la charge utile. Il peut s’agir de n’importe quel type de logiciel malveillant : virus, keylogger, logiciel espion ou publicitaire… C’est ce logiciel malveillant qui va exécuter des actions au sein de l’ordinateur victime. Le cheval de Troie n’est rien d’autre que le véhicule, celui qui fait « entrer le loup dans la bergerie ». Il n’est pas nuisible en lui-même car il n’exécute aucune action, si ce n’est celle de permettre l’installation du vrai logiciel malveillant.

Dans le langage courant, on nomme souvent par métonymie « cheval de Troie » pour désigner le logiciel malveillant contenu à l’intérieur. Cette confusion est en partie alimentée par les éditeurs d’antivirus, qui utilisent « trojan » comme nom générique pour désigner différents types de programmes malveillants qui n’ont rien à voir avec des chevaux de Troie.

Vecteurs d’infection

Le cheval de Troie prend l’apparence d’un logiciel existant, légitime et parfois même réputé, mais qui aura été modifié pour y dissimuler

un parasite. La subtilité avec laquelle l’installation est faite est expliquée par Ken Thompson dans sa conférence Turing. L’utilisateur va télécharger et installer le programme, pensant avoir affaire à une version saine. En réalité, le logiciel véhicule un logiciel malveillant qui va pouvoir s’exécuter sur son ordinateur. Les logiciels crackés peuvent d’ailleurs être des chevaux de Troie qui vont berner l’internaute qui souhaite obtenir gratuitement un logiciel normalement payant, comme Adobe Acrobat Pro, Photoshop, Microsoft Office.

Origines fréquentes des chevaux de Troie

L’introduction d’un cheval de Troie dans un système informatique peut s’effectuer de différentes façons. Voici celles qui sont les plus courantes :

- Téléchargement de versions modifiées sur des sites non officiels ou des plateformes peu sûres (P2P). Télécharger un logiciel sur le site officiel de l’auteur ou du distributeur évite normalement d’avoir affaire à une version infectée par un cheval de Troie.

- Visite de sites Web contenant un exécutable (par exemple, durant les années 2000, les contrôles ActiveX ou des applets Java).

- Exploitation de failles dans des applications obsolètes (navigateurs, lecteurs multimédias, clients de messagerie instantanée…) et notamment les Web Exploit.

- Ingénierie sociale (par exemple, un pirate envoie directement le cheval de Troie à la victime par messagerie instantanée).

- Pièces jointes et fichiers envoyés par messagerie instantanée.

- Mise à jour d’un logiciel.

- Lecture d’une clé USB d’origine inconnue.

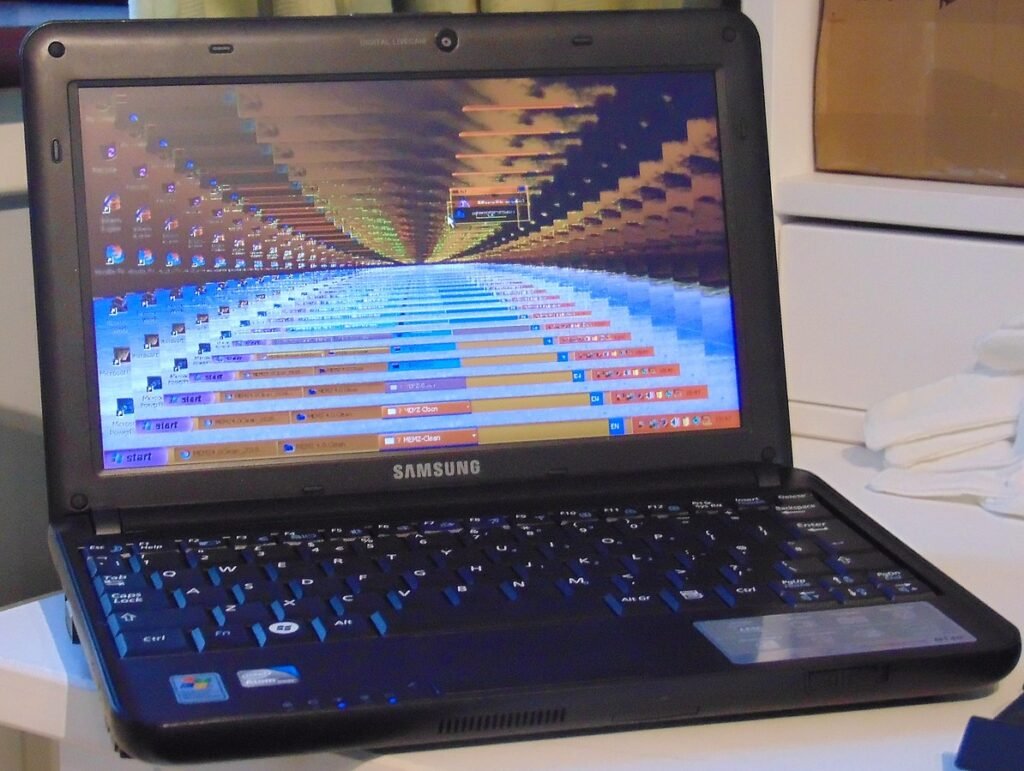

Symptômes possibles d’une infection

- Activité anormale de la carte réseau ou du disque dur (des données sont chargées en l’absence d’activité de la part de l’utilisateur).

- Mouvements curieux de la souris.

- Ouvertures impromptues de programmes ou du lecteur CD/DVD.

- Plantages répétés du système.

- Arrêt ou redémarrage impromptus de l’ordinateur.

- Écran ou fenêtres comportent des messages inhabituels.

- Comportement inhabituel dans le fonctionnement de l’ordinateur, comme la modification du rôle des boutons de la souris ou la modification du volume du lecteur audio.

- Ouverture ou fermeture intempestive de fenêtres ou de logiciels.

- Les programmes commencent ou terminent leur exécution de manière inattendue.

- Le navigateur accède tout seul à certains sites Internet.

- Présence d’autres programmes qui n’ont pas été volontairement installés (y compris des logiciels malveillants).

- Vol de renseignements personnels : informations personnelles ou bancaires, mots de passe…

- Suppression, modification ou transfert de fichiers (téléchargement ou upload).

- Exécution ou arrêt de processus.

- Enregistrement des frappes (voir Enregistreur de frappe)

- Captures d’écran inhabituelles.

- Espace libre du disque dur occupé par des fichiers inutiles.

Pour en savoir plus sur le Cheval de Troie, regarder ici : Cheval de Troie

Veiller prendre en considération ses quelques mots :

Aujourd’hui, la transformation numérique est essentielle pour garantir la qualité des services offerts par les entreprises. Avec l’avènement du numérique, les entreprises sont de plus en plus dépendantes des données qu’elles collectent et utilisent. C’est pourquoi il est primordial de s’assurer que ces données soient protégées de manière adéquate. La sécurité des données est une priorité absolue et les mesures de protection doivent être à la hauteur de l’enjeu.

Lorsque nous sommes en ligne, notre pire crainte est de se faire espionner, être la victime d’ yeux indiscrets qui suivent notre activité numérique ou pire volent des données. Pour y parvenir, les cybercriminels ont créé une menace informatique spécifique les spywares (ou logiciel espions). En fait, il s’agit de l’une des menaces les plus anciennes et les plus répandues sur Internet, qui infecte secrètement votre ordinateur afin d’initier diverses activités illégales, notamment un vol d’identité ou une violation de données. Il est facile d’en être la proie et il peut être difficile de s’en débarrasser, d’autant plus que vous n’en êtes probablement même pas conscient.

Veuillez donc faire très attention !

En cas de problème avec votre PC, contactez-nous et bénéficiez d’une consultation gratuite.

𝘼𝙫𝙚𝙘 𝙕𝙏𝙞 – 𝙉𝙚 𝙟𝙚𝙩𝙚𝙯 𝙥𝙡𝙪𝙨, 𝙚𝙣𝙩𝙧𝙚𝙩𝙚𝙣𝙚𝙯 𝙚𝙩 𝙀𝙘𝙤𝙣𝙤𝙢𝙞𝙨𝙚𝙯…

𝑉𝑜𝑢𝑠 𝑠𝑎𝑡𝑖𝑠𝑓𝑎𝑖𝑟𝑒 𝑒𝑠𝑡 𝑛𝑜𝑡𝑟𝑒 𝑝𝑟𝑖𝑜𝑟𝑖𝑡é.

𝑵𝒐𝒖𝒔 𝒔𝒐𝒎𝒎𝒆𝒔 𝒇𝒊𝒂𝒃𝒍𝒆𝒔 !

Bénéficiez d'une consultation gratuite

Voir nos réalisation

𝗠𝗲𝗿𝗰𝗶 𝗱𝗲 𝗳𝗮𝗶𝗿𝗲 𝗰𝗼𝗻𝗳𝗶𝗮𝗻𝗰𝗲 à 𝗭𝗧𝗶.