𝗔𝘃𝗲𝗰 𝗭𝗧𝗶, 𝘀é𝗰𝘂𝗿𝗶𝘀𝗲𝘇 𝘃𝗼𝘀 𝗱𝗼𝗻𝗻é𝗲𝘀 𝗴𝗿â𝗰𝗲 à 𝘂𝗻𝗲 𝗽𝗿𝗼𝘁𝗲𝗰𝘁𝗶𝗼𝗻 𝗼𝗽𝘁𝗶𝗺𝗮𝗹…

Un ransomware, ou rançongiciel en français, est un logiciel informatique malveillant, prenant en otage les données. Le ransomware chiffre et bloque les fichiers contenus sur votre ordinateur et demande une rançon en échange de la clé permettant de les déchiffrer. Apparus dans un premier temps en Russie, les ransomware se sont répandus dans les systèmes du monde entier, et principalement aux États-Unis, en Australie ou en Allemagne. Bien souvent, le ransomware s’infiltre sous la forme d’un ver informatique ou malware, à travers un fichier téléchargé ou reçu par email et chiffre les données et fichiers de la victime. La finalité est d‘extorquer une somme d’argent. Ils exigeront le plus souvent un paiement par monnaie virtuelle (bitcoin) pour éviter toute trace. Le rançongiciel est actuellement une des principales menaces qui pèsent sur tous les systèmes informatiques connectés au web.

Les différents types de Ransomware

Il existe différentes variantes de ransomware qui peuvent affecter les ordinateurs personnels et les appareils mobiles. Chacune ayant sa propre méthode d’infection et ses cibles privilégiées.

Scareware

Le scareware est un type de ransomware qui vise à effrayer les utilisateurs pour qu’ils paient la rançon en affichant de faux messages d’avertissement. Ce type de malware peut se présenter sous la forme d’une fenêtre pop-up ou d’un faux système antivirus. L’attaquant envoie généralement des courriels de spam contenant des liens malveillants ou des pièces jointes qui, lorsqu’ils sont cliqués, téléchargent et installent le scareware sur le disque dur de l’utilisateur. Une fois installé, le scareware commence à afficher de faux messages d’avertissement concernant des menaces de sécurité sur l’ordinateur de la victime ou une infection virale. L’objectif est de susciter la peur et la panique afin de convaincre les victimes de payer la rançon.

Doxware ou Leakware

Le leakware/doxware est un logiciel rançonneur qui vole ou transfère des informations confidentielles et menace de les rendre publiques. Contrairement aux versions antérieures qui volaient souvent les données sans les crypter, les versions actuelles combinent souvent les deux méthodes.

Screen Locker

Le Screen Locker est un type d’attaque qui empêche les utilisateurs d’accéder à leur ordinateur en verrouillant l’écran. L’attaquant infecte généralement le système de la victime avec un logiciel malveillant, puis verrouille l’accès de l’utilisateur à son appareil en affichant un message demandant un paiement pour déverrouiller l’accès.

Cryptolocker

Cryptolocker est l’un des types de rançongiciel les plus sophistiqués. Au fil des ans, il est devenu de plus en plus populaire dans la communauté des cyberpirates. Il crypte les fichiers de l’ordinateur de la victime à l’aide de puissants algorithmes de cryptage. Une fois cryptés, ces fichiers sont inaccessibles et ne peuvent être restaurés sans la clé de cryptage, que seul le pirate possède. Les victimes sont généralement invitées à payer une rançon en échange de l’accès à leurs fichiers.

Et autre :

- Locky ransomware,

- Petya,

- Bad Rabbit,

- Ryuk,

- Maze,

- Spora ransomware,

- WannaCry, etc.

Quelles sont les cibles des Ransomwares ?

Les attaques de ransomwares sont devenues de plus en plus courantes, mais elles visent souvent des secteurs spécifiques dont les données sont extrêmement sensibles et souvent pas suffisamment protégées.

Le secteur de la santé

Le secteur de la santé est une cible particulièrement populaire pour les auteurs de ransomwares, car les données médicales ont une grande valeur et peuvent être utilisées pour extorquer de grosses sommes d’argent aux victimes.

Les services financiers

De même, les sociétés de services financiers sont également des cibles intéressantes, car elles ont tendance à détenir de grandes quantités d’informations confidentielles. Les comptes bancaires, les données des clients et les documents financiers sensibles sont autant de cibles attrayantes pour les cybercriminels.

L’éducation

Le secteur de l’éducation est également une cible pour les attaques de ransomware en raison de la grande quantité d’informations personnelles stockées par les universités, les écoles et les collèges. Ces établissements sont donc très vulnérables aux attaques, car leurs réseaux sont souvent moins bien sécurisés que ceux des entreprises ou des organisations gouvernementales.

Les administrations publiques

Les administrations publiques, telles que les mairies, les collectivités locales et les ministères, sont également particulièrement vulnérables aux attaques de ransomware. En effet, elles stockent souvent de grandes quantités de données sensibles qui peuvent être utilisées par les attaquants pour extorquer de l’argent ou d’autres formes de paiement.

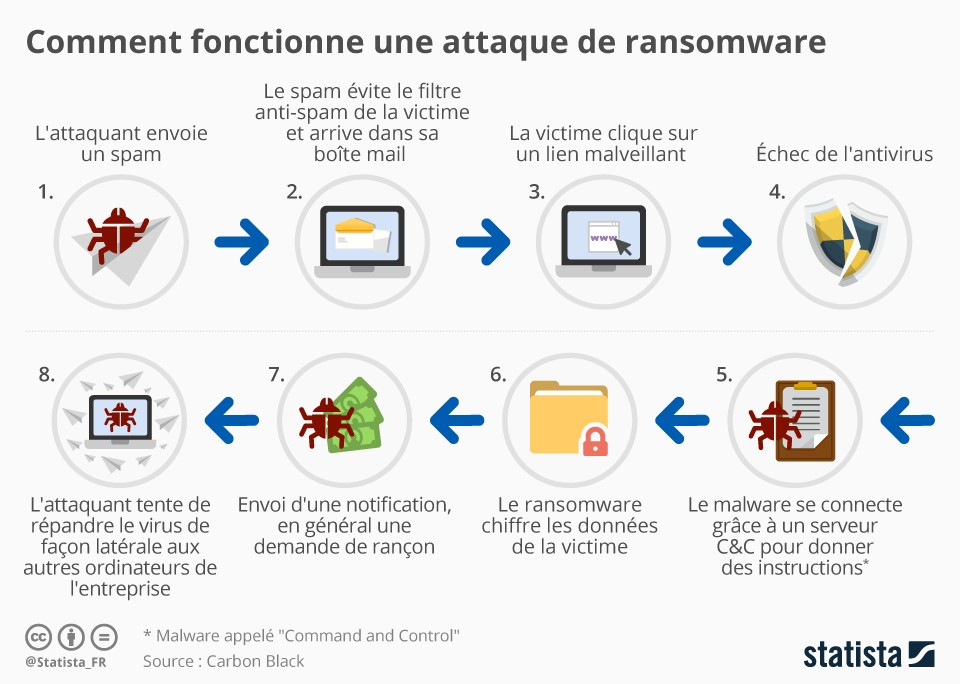

Qu’est-ce qu’une attaque ransomware ?

Comment se propage un ransomware ?

La première étape d’un ransomware consiste à s’introduire dans le device de sa victime (ordinateur ou mobile), en lui tendant un piège.

Pour pouvoir agir, le ransomware peut s’y prendre de différentes façons :

- le téléchargement d’une pièce jointe dans un email (phishing) ou sur la copie d’un site,

- la visite sur un site infecté,

- le système de mise à jour d’un logiciel, etc.

Une fois ce premier barrage franchi, il doit ensuite franchir un deuxième barrage : un antivirus s’il y en a un, bien entendu.

S’il réussit à passer, il ne lui reste plus qu’à utiliser l’un des 4 stratagèmes pour bloquer l’utilisateur et le pousser à payer une rançon :

- Le chiffrement de fichiers : le logiciel malveillant bloque tout accès à vos fichiers et documents. C’est la procédure la plus connue.

- Les scarewares : le hacker stimule la peur de l’utilisateur qui réceptionne un message lui indiquant que son ordinateur est infecté, alors qu’aucun élément ne le prouve.

- Les screenlockers : le ransomware bloque l’écran d’ordinateur, celui-ci devient alors inutilisable. On appelle ces attaques des screenlockers.

- Le doxxing : le pirate vous vole des informations personnelles et vous fait chanter en vous demandant une rançon. On nomme aussi ce type d’attaque doxware.

💡 Bon à savoir : une fois une machine infectée, les autres ordinateurs du réseau de l’entreprise peuvent également se retrouver bloqués.

Voir jusqu’à la fin!

Pour en savoir plus sur les attaques des ransomwares, regarder ici : Rançongiciel attaque.

Quelles sont les solutions pour se prémunir contre les attaques de type ransomware ? Nos 5 conseils

Pour se répandre, le malware doit franchir plusieurs barrages (humains, techniques, etc.). Une faille à ces différents niveaux, et votre entreprise devient alors une cible privilégiée pour les hackers.

C’est pourquoi les organisations sont tenues de placer la cybersécurité au cœur de leurs priorités.

Voyons plus en détail toutes les protections anti-ransomware dont vous disposez.

#1 Évitez les comportements à risque

À l’origine de la réussite d’une attaque par ransomware, on retrouve bien souvent un comportement humain à risque.

Par conséquent, tous les collaborateurs de l’entreprise doivent être parfaitement sensibilisés à cette question. De cette manière, ils réduisent les manipulations dangereuses et reconnaissent les messages suspects.

Par exemple, il convient aux utilisateurs d’éviter :

- d’ouvrir les documents qui semblent frauduleux, en particulier ceux comportant des extensions suspectes (.bat, .exe, .pif, etc.) ;

- de cliquer sur des liens équivoques, dans un mail ou sur un site web par exemple. La tournure du message se révèle souvent un bon indicateur (fautes d’orthographe, français approximatif, etc.) ;

- de télécharger des fichiers ou des applications depuis des sites louches. Rappelez aux salariés qu’une page sécurisée :

- contient souvent l’acronyme « https » dans la barre de recherche (et non « http ») ;

- fait parfois apparaître le symbole d’un cadenas fermé dans la fenêtre du navigateur ;

- de diffuser des informations personnelles auprès de n’importe qui. Les pirates peuvent s’en servir afin d’élaborer des communications crédibles dans le cadre de tentatives de phishing.

💡 La formation des collaborateurs quant aux risques informatiques constitue donc la première pierre à l’édifice pour vous protéger des ransomwares. Il existe même des solutions destinées à simuler de fausses attaques, dans le but d’éduquer les employés par l’expérience et de développer une pédagogie vraiment adaptée.

#2 Procédez à des mises à jour régulières

Une fois que le ransomware a franchi la barrière humaine, sa propagation n’est effective que si votre système informatique est exposé à des défaillances en matière de sécurité.

Système d’exploitation, logiciel et les dernières mises à jour permettent alors de déployer des correctifs prenant en compte les évolutions des menaces.

Vous êtes donc tenu de procéder régulièrement à ces mises à jour.

💡 Là aussi, un travail de sensibilisation auprès des équipes s’avère parfois nécessaire.

#3 Sauvegardez continuellement vos données

Sauvegarder continuellement vos données, c’est vous assurer de les récupérer rapidement si elles deviennent inaccessibles en cas d’attaque de ransomwares, notamment via un plan de reprise d’activité (PRA).

Néanmoins, gardez à l’esprit que les malwares peuvent également infecter les infrastructures de backup. Par exemple, ils ne s’activent pas toujours dès lors qu’ils ont pénétré dans vos systèmes.

Conséquence : vos sauvegardes sont susceptibles de contenir déjà une copie du rançongiciel.

Il vous faut donc opérer au moyen de solutions de backup robustes, intégrant un certain nombre de fonctionnalités nécessaires à la garantie d’une protection optimale. Citons par exemple :

- les snapshots de sauvegarde immuables et natifs, qui ne peuvent être modifiés, chiffrés ou supprimés par les pirates informatiques ;

- la technologie WORM (Write Once Read Many), qui permet d’écrire une seule fois la donnée et empêche donc son effacement ou son altération ;

- le chiffrement des sauvegardes, pour éviter que les ransomwares ne puissent les lire ;

- l’air gap, une technique consistant à isoler physiquement de votre réseau informatique un système à sécuriser.

En parallèle, les experts recommandent d’appliquer la règle des 3-2-1, c’est-à-dire de conserver :

- 3 copies différentes de vos data,

- sur 2 supports distincts,

- dont 1 copie hors site.

Enfin, procédez régulièrement à des audits et à des tests afin de vérifier la solidité de votre système et de vos processus de backup.

#4 Contrôlez les accès à vos ressources informatiques

Le contrôle strict des accès reste une des meilleures protections contre les ransomwares.

En effet, il réduit le risque que :

- des hackers atteignent vos systèmes ;

- des collaborateurs (mal intentionnés ou juste négligents) constituent une porte d’entrée vers vos données.

C’est pourquoi les organisations se tournent de plus en plus vers l’architecture Zero Trust. Cette dernière désigne une approche dans laquelle il ne faut tout simplement jamais faire confiance avant d’autoriser quiconque d’approcher les ressources de l’entreprise.

Ce protocole s’appuie notamment sur :

- l’authentification multifacteur, ou authentification forte, qui repose a minima sur deux preuves d’identité de natures différentes (facteurs mémoriels, facteurs matériels et facteur biométriques) ;

- le principe du moindre privilège, consistant à octroyer, à un utilisateur donné, uniquement le niveau d’accès nécessaire à la bonne exécution de ses missions quotidiennes.

#5 Utilisez des logiciels pour détecter et éviter les ransomwares

Bien évidemment, les entreprises d’aujourd’hui doivent s’équiper de tout un panel d’outils qui les soutiendront dans leur lutte contre les ransomwares.

Là où les particuliers ont la possibilité d’opter pour un anti-ransomware gratuit, les organisations se tourneront vers des solutions robustes et globales, qui auront pour fonctions premières de détecter les anomalies, mais aussi d’affronter la menace.

Parmi ces logiciels, citons :

- les SIEM (Security Information and Event Management), qui procèdent à des analyses de sécurité en temps réel, catégorisent et contextualisent les événements ;

- les SOAR (Security Orchestration, Automation and Response), servant à gérer la sécurité, à automatiser les opérations associées et à répondre aux incidents ;

- les IAM (Identity and Access Management), pour contrôler finement les accès aux systèmes et ressources de l’entreprise ;

- les anti-malwares et antivirus. Il existe d’ailleurs des antivirus spéciaux pour les ransomwares ;

- les VPN, utiles dans le cadre du télétravail, puisque le réseau domestique ou encore le wifi public présentent souvent des vulnérabilités.

Comment supprimer le ransomware ?

Voici plusieurs solutions pour supprimer le vilain ransomware :

- Supprimer BtcKING avec SpyHunter : l’algorithme de correction de la dernière version de la solution SpyHunter 5 détecte les virus, les met en quarantaine et bloque les logiciels malveillants avant qu’ils ne puissent être lancés.

- Télécharger un anti-ransomware gratuit chez Avast : si sa version de base est gratuite, il vaut mieux passer à une version payante pour bénéficier d’un anti-ransomware efficace.

- Un anti-ransomware gratuit pour MAC chez Malwarebytes : de plus en plus d’entreprises sont équipées d’ordinateurs MAC, il est donc nécessaire de les protéger avec un anti-ransomware.

- Utiliser le mode sans échec de Windows : supprimer le virus avec le mode sans échec de Windows est une technique de suppression qui ne s’adresse qu’aux utilisateurs experts et n’est efficace que pour supprimer certains logiciels malveillants.

Les bons réflexes pour se prémunir des ransomwares

La meilleure des protections contre les ransomwares passe d’abord par la sensibilisation de vos collaborateurs.

1- Méfiez-vous d’un expéditeur inconnu

C’est la 1ère fois qu’une adresse email vous envoie un message ? Vérifiez l’adresse : si c’est une adresse professionnelle que vous pouvez facilement retrouver dans un annuaire ou sur le site professionnel de l’entreprise, c’est bon signe, mais dans le cas contraire, méfiance !

2- Soyez attentif à la qualité du message

Même si l’adresse email est professionnelle, certains signes peuvent vous alerter sur un éventuel piratage de la messagerie. Des fautes d’orthographe, un message vous demandant de l’argent ou des données personnelles comme un identifiant ou un mot de passe.

3- N’ouvrez pas de pièces jointes sans vérifications

C’est l’attaque privilégiée du ransomware ! Vérifiez à minima que votre antivirus est bien actif et mis à jour. Si votre ordinateur montre des signes inhabituels comme un ralentissement, demandez à ce qu’il soit entièrement analysé.

4- Réfléchissez avant de cliquer sur un lien sur une page web

Passez le curseur de votre souris sur le lien cliquable ou sur la bannière sans cliquer et observez l’adresse URL qui s’affiche : elle doit correspondre au site officiel de la marque ou du nom de l’entreprise utilisé dans le texte.

💡 Bon à savoir : une entité comme votre banque ou un service administratif ne vous demandera jamais vos identifiants et mots de passe, ni de l’argent sur une page web accessible au public, ni par email.

5- Sauvegardez vos données chaque jour

Il est conseillé d’externaliser une sauvegarde de vos données. En cas d’attaque frontale sur vos serveurs, vous pourrez récupérer vos données sauvegardées sur un serveur externe et reprendre l’activité en utilisant des versions intègres de vos fichiers sauvegardés.

6- Paramétrez votre messagerie

Bloquez par défaut l’exécution automatique des ActiveX, des plug-ins et des téléchargements, et empêchez la prévisualisation automatique des messages. Encore plus sûr : utilisez l’un des logiciels anti-ransomware plus haut. Ces logiciels emploient des serveurs dédiés pour bloquer les messages contenant des virus et ne vous transmettent que les messages légitimes.

7- Mettez vos logiciels à jour régulièrement / Prévenir avant de guérir

Une protection optimale contre les rançongiciels n’est plus une option pour les entreprises : la menace est bien réelle ! D’ailleurs, c’est pourquoi il est important d’adopter une posture préventive, de comprendre comment arrivent les ransomwares. Prévenir au lieu de guérir, c’est tout simplement éviter l’attaque du malware.

Voici quelques bonnes pratiques à observer dans ce sens :

- ✅ Utilisez des systèmes avec licence original.

- ✅ Utilisez des dispositifs de sécurité de type anti-malwares et antivirus avec licence et mettez-les régulièrement à jour pour rester protégé contre les dernières évolutions de ransomwares.

- ✅ Configurez correctement vos pare-feux.

- ✅ Procédez aux mises à jour de sécurité du système et des logiciels présents sur les appareils de l’organisation.

- ✅ Réalisez des sauvegardes régulières des données et systèmes de l’entreprise afin de les récupérer en cas d’attaque ransomware.

- ✅ Adoptez une politique de mots de passe efficace pour protéger vos données : mots de passe complexes, authentification multifactorielle, renouvellement régulier des passwords, etc.

- ✅ Téléchargez le navigateur Microsoft Edge et utilisez-le en navigation InPrivate et profitez gratuitement d’une sécurité optimale en ligne, VPN et plus.

Que faire si vous êtes victime d’un ransomware ?

Si vous êtes victime d’une attaque par rançongiciel, votre système informatique est sûrement bloqué et vos données sont probablement chiffrées. Le ransomware peut se diffuser par le cloud, par le réseau interne ou par internet, il faut déconnecter tous les ordinateurs et les disques de sauvegarde pour éviter la diffusion du chiffrement.

- La première chose à faire est de ne pas éteindre votre ordinateur, mais de l’isoler de votre réseau ou cloud et de le déconnecter d’internet : pour cela, débranchez simplement la prise réseau pour interrompre toute connexion et isoler le rançongiciel des autres clients. Alertez ensuite votre prestataire informatique qui gère votre parc et votre sécurité ainsi que tous les utilisateurs de votre entreprise.

- Le paiement de la rançon est déconseillée, les cybercriminels ne vous donneront pas forcément la clé de déchiffrement. Vous ne ferez qu’alimenter le système et convaincre le pirate de continuer son action.

- Il est primordial de signaler toutes attaques aux autorités spécialisée en cybersécurité et de porter plainte. Les enquêteurs auront besoin d’accéder aux machines et clients infectés et pourront vous aider si le chiffrement est connu des services de sécurité. La conservation des éléments permet de caractériser le logiciel utilisé en ransomware et d’identifier d’où viennent les attaques pour mieux les contrer. Dans certains cas, il est possible de décrypter le chiffrement, pour cela il faut récupérer le maximum d’informations sur l’attaque. Des sauvegardes hors site, déconnectées du réseau de l’entreprise, sont une sécurité supplémentaire pour surmonter ce type de menaces informatiques.

- Il faudra ensuite identifier la source de l’infection pour éviter qu’elle ne se propage à nouveau. Faites un scan en profondeur de tous les appareils et ordinateurs avec des outils de cybersécurité dédiés type antivirus que vous aurez préalablement mis à jour.

Une fois l’ensemble de votre parc informatique sécurisé et la faille identifiée, vous pourrez rétablir la connexion et les réseaux, réinstaller vos logiciels et vos fichiers de sauvegarde.

Pourquoi faut-il se protéger des ransomwares ?

En 2022, la société Clestra (145m€ de CA 700 salariés) a été placée en redressement judiciaire après avoir été victime d’une attaque par ransomware. Après 7 semaines d’arrêt complet et un coût de 2 à 3 millions d’euros pour la société, elle a pu reprendre son activité.

De nombreux hôpitaux ont aussi été victimes récemment de ces attaques informatiques, bloquant la gestion de services médicaux critiques.

Les conséquences d’une attaque par ransomware peuvent être tragiques et se développent de plus en plus avec les réseaux mafieux de cybercriminels. Que vous utilisiez un Mac ou un pc sous Microsoft Windows le problème est le même. Les différents types de machines et de systèmes d’exploitation ne protègent pas de menaces informatiques de type ransomwares.

Les chiffres, les statistiques et les actions pour se protéger contre les ransomwares en une image.

6 logiciels pour protéger son entreprise des ransomwares

Rien de mieux qu’un logiciel professionnel pour se protéger des ransomwares, plutôt que de tenter une solution qui s’apparente plus à du bricolage hasardeux qu’à une véritable protection contre le ransomware, ainsi que contre toutes les menaces existantes. Démonstrations.

Altospam : le champion de la protection toutes catégories :

Altospam est un logiciel SaaS redoutable pour lutter efficacement contre tout type d’attaque et pourriels. La solution protège en effet les adresses email de l’entreprise grâce à la conjugaison de 16 technologies anti-spam, 6 antivirus et 4 technologies anti ransomwares.

Altospam protège également les serveurs de l’entreprise : ceux d’Altospam servent d’intermédiaire pour bloquer toute attaque et ne laisser passer que les emails légitimes.

Cette solution à la fois anti-spam, anti-virus et anti-phishing filtre les courriers électroniques : elle bloque les pièces jointes dommageables comme celles contenant un ransomware.

Vos serveurs sont également à l’abri des attaques DDoS (déni de service) ou de hackers souhaitant utiliser l’un de vos serveurs comme relais pirate pour envoyer des mails en masse et crypter les données d’autres entreprises.

BeBackup : solution de sauvegarde sécurisée et innovante :

BeBackup répond aux besoins des services informatiques des entreprises.

Côté sécurité, les données sont cryptées à la source par l’agent de sauvegarde avec une clé de cryptage. De plus, BeBackup utilise un système innovant de versioning DeltaBloc qui vous permet de conserver l’historique des modifications de 30 jours à 5 ans, selon vos besoins. Cette spécificité permet de réduire jusqu’à 80 % les temps de sauvegarde et la consommation de l’espace de stockage, tout en garantissant un niveau de sécurisation maximum à l’épreuve des ransomwares.

Aussi, vous avez le choix de l’hébergement de vos données : sur 3 à 4 serveurs de BeBackup situés en France, ou bien sur un autre hébergement, par exemple vos propres serveurs.

Enfin, ses experts techniques vous accompagnent dans le déploiement de vos projets au jour le jour, pour garantir l’intégrité de vos données, le tout à un tarif compétitif.

MailInBlack : solution anti-virus et antispam :

MailInBlack vérifie l’identité de l’expéditeur avant de délivrer un email ou de le bloquer.

Si l’expéditeur est inconnu, un email de vérification lui est envoyé afin qu’il s’authentifie comme étant un véritable humain et non un robot dangereux.

Ce principe de précaution repose sur celui de l’authentification : seuls les expéditeurs qui ont montré patte blanche sont inscrits sur la liste blanche. Les autres, direction la liste noire.

MailInBlack offre une protection simultanée à plusieurs niveaux : la solution filtre les adresses email, scanne chaque message pour détecter les virus tels que les ransomwares et les bloquer, applique un filtre anti-spam RBL strict, et protège également les serveurs de messagerie à la manière d’Altospam.

Par ailleurs, chaque utilisateur peut gérer manuellement les emails en attente dans son, espace personnel : il peut bannir une adresse email en la mettant sur liste noire, autoriser un expéditeur spécifique, etc.

Nuabee : mettre en place un PRA à l’épreuve des cyber-attaques :

Dans un contexte de plus en plus marqué par les attaques de ransomware, il est plus que jamais nécessaire d’organiser sa cyber résilience grâce à la mise en place de mesures préventives, et au renforcement de sa capacité à rebondir en cas de sinistre. C’est exactement ce que permet de faire UCover by Nuabee.

UCover by Nuabee est 100 % managée par des équipes spécialisées qui monitorent les sauvegardes et réalisent les tests de PRA sans que vous ayez à vous en inquiéter. De plus, UCover utilise la méthode de sauvegarde full synthetic, chiffre les données et les stocke sur des datacenters français hautement certifiés.

En cas de cyberattaque, grâce à la modélisation de votre infrastructure en base de données et la création d’une rupture technologique, votre PRA ne sera pas chiffré par l’attaque, vos serveurs seront redémarrés automatiquement en quelques heures, vous permettant la continuité de vos activités.

Specops Password Policy : renforcez votre politique de mot de passe dans l’AD :

Specops Password Policy est un logiciel destiné à renforcer la politique de mot de passe des entreprises qui opèrent via un environnement Active Directory.

Il vous permet donc d’adopter une posture préventive à l’égard des attaques par ransomwares, en soutenant la mise en conformité avec les recommandations de l’ANSSI. En effet, des mots de passe robustes deviennent de solides remparts contre les intrusions des pirates informatiques.

Plus concrètement, grâce à Specops Password Policy, vous déployez votre stratégie de mot de passe simplement, notamment celle à granularité fine afin d’adapter les règles en fonction des profils d’utilisateurs. Vous pouvez également cibler n’importe quel niveau de GPO (groupe, utilisateur, ordinateur).

Mais surtout, cet outil propose d’aller plus loin que ce qui est proposé nativement par l’AD. Par exemple, bloquez l’utilisation d’expressions contenues dans un dictionnaire ou dans une liste de mots de passe qui ont fuité. Il est aussi possible de configurer l’expiration du mot de passe en fonction de sa longueur.

En parallèle, les DSI bénéficient de fonctionnalités pour mieux administrer la politique déployée et surveiller l’usage des mots de passe ainsi que leur robustesse.

Vade Secure : l’intelligence artificielle protège vos emails :

La vocation du logiciel d’analyse d’emails — la sécurité informatique — est clairement affichée : bloquer tous les spams, les virus et malwares tels que les ransomwares, mais aussi les attaques de type Phishing et Spear Phishing (attaque ciblée sur une personne ou une entreprise spécifique).

Vade Secure analyse chaque courrier électronique arrivant : l’adresse de l’expéditeur, le contenu, mais aussi le contexte grâce une intelligence artificielle intégrée, pour séparer les emails malveillants des messages licites.

La solution est dotée d’un antivirus et d’un antispam à toute épreuve : les messages d’attaques contenant un virus ou un ransomware sont écartés, tout comme les spams.

L’intelligence artificielle applique des règles prédictives et analyse des milliards de données chaque jour pour s’améliorer et faire face aux nouvelles menaces dans les meilleures conditions de défense possibles.

De plus

Les ransomwares constituent une menace sérieuse pour la sécurité des données des entreprises privées et publiques. Ils peuvent être utilisé par des acteurs malveillants pour prendre le contrôle des systèmes vulnérables, en chiffrant les fichiers des utilisateurs et en exigeant une rançon en échange de leur libération.

Cette situation est particulièrement préoccupante pour les organisations qui dépendent fortement des technologies pour leurs activités quotidiennes, comme les banques, les établissements de santé et les entreprises de services financiers qui voient leurs données menacées.

Pour en savoir plus sur les ransomwares, regarder ici : Rançongiciel.

Veiller prendre en considération ses quelques mots :

Aujourd’hui, la transformation numérique est essentielle pour garantir la qualité des services offerts par les entreprises. Avec l’avènement du numérique, les entreprises sont de plus en plus dépendantes des données qu’elles collectent et utilisent. C’est pourquoi il est primordial de s’assurer que ces données soient protégées de manière adéquate. La sécurité des données est une priorité absolue et les mesures de protection doivent être à la hauteur de l’enjeu.

Lorsque nous sommes en ligne, notre pire crainte est de se faire espionner, être la victime d’ yeux indiscrets qui suivent notre activité numérique ou pire volent des données. Pour y parvenir, les cybercriminels ont créé une menace informatique spécifique les spywares (ou logiciel espions). En fait, il s’agit de l’une des menaces les plus anciennes et les plus répandues sur Internet, qui infecte secrètement votre ordinateur afin d’initier diverses activités illégales, notamment un vol d’identité ou une violation de données. Il est facile d’en être la proie et il peut être difficile de s’en débarrasser, d’autant plus que vous n’en êtes probablement même pas conscient.

Veuillez donc faire très attention !

En cas de problème avec votre PC, contactez-nous et bénéficiez d’une consultation gratuite.

𝘼𝙫𝙚𝙘 𝙕𝙏𝙞 – 𝙉𝙚 𝙟𝙚𝙩𝙚𝙯 𝙥𝙡𝙪𝙨, 𝙚𝙣𝙩𝙧𝙚𝙩𝙚𝙣𝙚𝙯 𝙚𝙩 𝙀𝙘𝙤𝙣𝙤𝙢𝙞𝙨𝙚𝙯…

𝑉𝑜𝑢𝑠 𝑠𝑎𝑡𝑖𝑠𝑓𝑎𝑖𝑟𝑒 𝑒𝑠𝑡 𝑛𝑜𝑡𝑟𝑒 𝑝𝑟𝑖𝑜𝑟𝑖𝑡é.

𝑵𝒐𝒖𝒔 𝒔𝒐𝒎𝒎𝒆𝒔 𝒇𝒊𝒂𝒃𝒍𝒆𝒔 !

Bénéficiez d'une consultation gratuite

Voir nos réalisation

𝗠𝗲𝗿𝗰𝗶 𝗱𝗲 𝗳𝗮𝗶𝗿𝗲 𝗰𝗼𝗻𝗳𝗶𝗮𝗻𝗰𝗲 à 𝗭𝗧𝗶.

2 réflexions sur “𝗥𝗮𝗻𝘀𝗼𝗺𝘄𝗮𝗿𝗲”

Does your blog have a contact page? I’mhaving a tough time locating it but, I’d like

to shoot you an e-mail. I’ve got some suggestions for

your blog you might be interested in hearing. Either way, great site and I

look forward to seeing it expand over time.

Hello! https://zeltuminitiative.com/contact/